4月14日,境外神秘黑客組織The ShadowBrokers泄露了一大批Windows漏洞以及漏洞利用工具,這些工具影響包括Windows NT,Windows 2000(沒錯,古董也支持)、Windows XP、Windows 2003、Windows Vista、Windows 7、Windows 8,Windows 2008、Windows 2008 R2、Windows Server 2012 SP0等操作系統,主要是利用了MS17-010、MS10-061、CVE-2017-0146等Windows漏洞,可通過135、137、138、139、445、3389等端口遠程執行任意指令,獲取系統最高管理權限 ,影響極大。

為防止漏洞被利用,需要采取必要措施,關閉以上端口,以保證系統更加安全。下面介紹如何有效的關閉137/138/139端口。

1、禁用Server服務

按 WIN+R 打開運行窗口(WIN鍵是哪個?),輸入 services.msc ,按回車鍵,即可打開服務管理器。

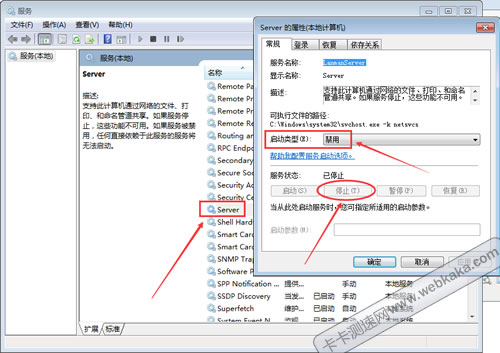

找到 Server 名稱,右鍵點擊它,然后點擊“屬性”進入屬性設置窗口。

在屬性窗口點擊“停止”按鈕,“啟動類型”選擇“禁用”,最后點擊“確定”按鈕。

禁用Server服務

2、禁用 TCP/IP 上的 NetBIOS

1)、設置“本地連接 狀態”屬性

打開“本地連接 狀態”,然后點擊“屬性”。

打開“本地連接 狀態”(點擊圖片放大)

2)、設置 Internet 協議版本 4 (TCP/IPv4) 屬性

選中“ Internet 協議版本 4 (TCP/IPv4) ”,然后點擊“屬性”;在彈出窗口里點擊“高級”。

設置 Internet 協議版本 4 (TCP/IPv4) 屬性

3)、選擇“禁用TCP/IP上的NetBIOS”

在“高級 TCP/IP 設置”窗口里,切換到“WINS”標簽,然后選擇“禁用TCP/IP上的NetBIOS”。不要忘了點擊“確定”按鈕。

選擇“禁用TCP/IP上的NetBIOS”

至此,所有設置完畢。

4)、重啟電腦

設置完畢后,為了讓設置生效,需要重啟電腦。

注意

此方法只是關閉了137、138、139端口,并沒有關閉135端口和445端口和其他端口如3389,要關閉其他端口,我們可以用之前介紹的方法《135端口漏洞介紹及關閉135端口教程》、《windows關閉445端口最簡單的方法:修改注冊表》、《win2003從組策略關閉端口(445/135/137/138/139/3389等)教程》。

知識擴展

◆ 137端口

137端口的主要作用是在局域網中提供計算機的名字或IP地址查詢服務,一般安裝了NetBIOS協議后,該端口會自動處于開放狀態。

◆ 137端口作用

在關閉137和138端口之前,先介紹一下NetBIOS服務。很多人認為NetBIOS服務是一個網絡協議,其實不然。NetBIOS只是網絡基本的輸入/輸出系統,是一個應用程序接口,用于數據源與目的地之間的數據交換。不過它所包含的端口及一些命名原則屬于OSI(Open System Interconnection)模型的上三層,與低層的通訊協議是全然獨立的。因此NetBIOS服務能夠成功地建構于不同的通訊協議上,讓它支持訪問計算機應用程序和設備通信時所要用到各種服務。正是由于考慮到了NetBIOS服務這種基于TCP/IP協議下的特點,而NetNBIOS又完全依靠137、138端口支撐,因此如果停止了NetBIOS,就能夠將137和138端口的危險根除。

◆ 應用與說明

137端口:137端口主要用于“NetBIOS Name Service”(NetBIOS名稱服務)。

端口說明:137端口主要用于“NetBIOS Name Service”(NetBIOS名稱服務),屬于UDP端口,使用者只需要向局域網或互聯網上的某臺計算機的137端口發送一個請求,就可以獲取該計算機的名稱、注冊用戶名,以及是否安裝主域控制器、IIS是否正在運行等信息。

端口漏洞:因為是UDP端口,對于攻擊者來說,通過發送請求很容易就獲取目標計算機的相關信息,有些信息是直接可以被利用,并分析漏洞的,比如IIS服務。另外,通過捕獲正在利用137端口進行通信的信息包,還可能得到目標計算機的啟動和關閉的時間,這樣就可以利用專門的工具來攻擊。