|

|

|

|

|

|

IIS腳本資源訪問要關閉 以免漏洞被利用

作者:admin 時間:2017-3-29 17:21:4 瀏覽:在win2003 IIS6.0設置時,我們看到有一個選項“腳本資源訪問”是否需要勾選,許多人不明白這是什么 意思,勾選與不勾選又有何區別。所以,在配置IIS時就比較隨意,有時勾選有時不勾選,而在使用過程中也無發現有什么不一樣。

然而,事實上,“腳本資源訪問”是暗藏危機的,它可能成為被人利用的漏洞,只是多數情況下該漏洞被利用的條件不能完全滿足而已,也可以說是該漏洞被利用的可能性不太高罷了。

腳本資源訪問

IIS腳本資源訪問 文件上載漏洞

Microsoft IIS 在處理腳本資源訪問權限操作上存在問題,遠程攻擊者可以利用這個漏洞上傳任意文件到受此漏洞影響的WEB服務器上并以高權限執行。

Microsoft IIS 服務程序在腳本資源訪問權限文件類型列表中存在一個排版錯誤,可導致遠程攻擊者裝載任意惡意文件到服務器中。腳本資源訪問存在一個訪問控制機制可防止用戶上載任意執行文件或者腳本到服務器上,但是,這個機制沒有防止用戶上傳.COM文件類型。遠程攻擊者如果在IIS服務器上有對虛擬目錄寫和執行權限,就可以上傳.COM文件到服務器并以高權限執行這個文件。

只有在管理員對所有用戶授予一個或多個服務器虛擬目錄的寫權限和執行權限時,本漏洞才能被利用。默認配置的IIS不受本漏洞影響。并且只有在服務器允許提交WebDAV請求時,本漏洞才可能被利用。如果采用了缺省配置的IIS Lockdown Tool就會拒絕這種請求。

IIS開啟腳本資源訪問 導致可查看源碼漏洞

前段時間出的可以查看源碼的iis驗證漏洞,網上還有了php和c兩個版本的exp。

其實大家都不知道,漏洞造成的影響僅僅是突破了對一些需要驗證的iis目錄的windows驗證,而沒有其他的效果。而其他比如上傳文件需要開啟寫入,讀取源代碼需要開啟腳本資源訪問。

大家對利用iis寫文件的HTTP請求不陌生,而利用IIS讀取源碼其實不能說這是個漏洞,它是微軟的一個服務支持,從IIS5已經有了。開啟腳本資源訪問過后,向服務器發送紅帶有 Traslate:f 的HTTP請求,服務器就會返回源碼。

測試代碼(perl)

#!/usr/bin/perl

use LWP::UserAgent;

use HTTP::Request;

$host = @ARGV[0];

$host = ($host =~ /http:\/\//g) ? $host : "http://".$host;

$browser = LWP::UserAgent->new;

$response = $browser -> get($host,'Translate' => 'f') -> content();

print $response."\n";

用法

如何防止該漏洞被利用

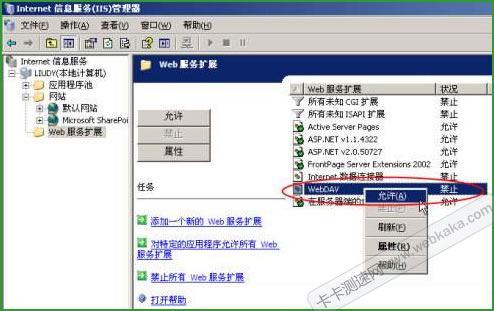

禁止 WebDAV

該漏洞的使用,必須要求服務器開啟 WebDAV ,所以如無必要請禁止 WebDAV !

禁止 WebDAV

禁止“腳本資源訪問”

該漏洞的利用,前提是允許“腳本資源訪問”,因此請不要勾選“腳本資源訪問”這個選項。

腳本資源訪問

只要做到以上兩點,就不用擔心該漏洞被人利用了。